آراس: گروهی از تولیدکنندگان بدافزار، برنامه گروگانگیر جدیدی را آماده کردند که فایلها را بر روی رایانههای آلوده شده رمزگذاری میکند و از قربانی میخواهد برای دسترسی به این فایلها مبلغی را پرداخت کند.

این بدافزار جدید را PowerLocker نامگذاری کردند و ایده آن از تروجان گروگان گیر موفق CryptoLocker که از ماه سپتامبر حدود ۲۵۰۰۰۰ رایانه را آلوده کرد، الهام گرفته شده است. این بدافزار همانند بدافزار CryptoLocker از یک روش رمزگذاری قوی استفاه میکند که بدون پرداخت پول نمیتوان به فایلها دسترسی یافت. هم چنین از آن جا که تولیدکنندگان آن اعلام کردند که قصد دارند این بدافزار گروگان گیر را به مجرمان سایبری بفروشند، این بدافزار بسیار پیچیده و به طور بالقوه بسیار خطرناک است.

این بدافزار که در ماه سپتامبر شناسایی شده، در حقیقت فایلهای شخصی کاربر (مانند تصاویر و اسناد) را دوبار توسط یک کلید AES محلی و یک کلید RSA-2048 ذخیره شده در یک سرور راه دور رمزگذاری میکند.

در گذشته بدافزارهای گروگانگیر دیگری نیز بودهاند که ادعای رمز کردن فایلها را داشتند، ولی این بدافزارها یا صرفاً یک فریب ساده بودند یا اینکه روش رمزگذاری آنها به حدی ساده بود که به راحتی شکسته میشد و فایلهای کاربر را به وی بازمیگرداند.

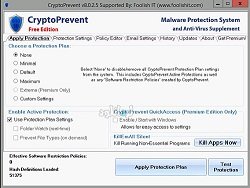

نوع رمزگذاری مورد استفاده توسط CryptoPrevent ، امنترین استاندارد امروزه است. آنها با استفاده از رمزگذاری کلید عمومینامتقارن، فایلها را توسط یک کلید عمومیمحلی موجود بر روی سیستم رمز میکنند و صرفاً میشود فایلها را توسط کلید اختصاصی که بر روی یک سرور راه دور قرار دارد، رمزگشایی کرد. البته شکستن رمز RSA-2048 بهصورت تئوری ممکن است، اما انجام این کار توسط یک کامپیوتر معمولی حدود ۱۰ میلیارد سال طول میکشد!

تهیه نسخه پشتیبان از دادههای موجود برروی رایانهها یک ضرورت است و در صورت آلوده شدن به این بدافزار میتوان بدون پرداخت وجهی فایلهای مورد نظر را برگرداند. باید توجه داشت که نسخه پشتیبان نباید برروی همان رایانه یا فایلهای مربوط به اشتراک گذاری شبکه قرار داشته باشد زیرا این بدافزار میتواند تمامینسخههای پشتیبان را نیز تحت تاثیر قرار داده و تخریب کند.

نظرات بینندگان